LDAP-синхронизация#

В статье описано, как настроить LDAP-синхронизацию пользователей в системе и выполнить импорт пользователей из службы каталогов.

LDAP-синхронизация используется в случаях, когда необходимо подключить систему к корпоративному домену и автоматически загрузить учетные записи пользователей, чтобы не создавать их вручную. Это позволяет использовать в системе существующие доменные учетные записи, упростить первоначальное заполнение списка пользователей и автоматически назначать пользователям настройки доступа.

В общем виде работа с LDAP-синхронизацией включает следующие шаги:

Настройте параметры LDAP-синхронизации и подключение к доменам.

Настройте назначение прав для синхронизируемых пользователей.

Откройте список пользователей и запустите синхронизацию.

Проверьте отчет о выполнении операции и результат загрузки пользователей и доменных групп.

Как работает синхронизация#

После загрузки пользователей в систему учетные записи могут использоваться для входа с доменными логином и паролем. При входе система использует имя пользователя, загруженное в список пользователей, и передает введенные учетные данные в домен для проверки. Если домен подтверждает корректность логина и пароля, пользователю разрешается вход в систему.

При синхронизации система сопоставляет пользователей по имени пользователя. Если запись с таким именем уже существует в системе, используется существующий пользователь. Если пользователь не найден, он может быть создан в системе при включенной настройке Создавать физ лицо.

В ходе синхронизации система выполняет следующие действия:

Определяет пользователя или создает его, если включена настройка Создавать физ лицо.

Определяет объект

Bs_Personи объектBs_Employили создает их при отсутствии. Для создания этих объектов используются данные, полученные из LDAP.Определяет, в какие доменные группы и подгруппы входит пользователь.

На основе данных пользователя, связанных с ним объектов

Bs_PersonиBs_Employ, а также его доменных групп проверяет, существуют ли в классеBs_OFStructureUserGroupLinkнастроенные соответствия.Если такие соответствия найдены, пользователю назначаются соответствующие профили и другие настройки доступа.

Если пользователь входит во вложенную доменную подгруппу, для которой в системе явно не задано соответствие, но соответствие задано для вышестоящей группы, права могут быть назначены по вышестоящим группам дерева.

Какие данные загружаются из LDAP#

При синхронизации из LDAP в систему загружаются и обновляются следующие данные:

ФИО физического лица;

логин пользователя;

значение пароля, которое используется при создании пользователя;

email;

флаг заблокированности;

доменные группы;

департамент;

должность;

описание.

Эти данные используются при создании или обновлении пользователя, а также связанных с ним объектов и настроек доступа.

Синхронизируемые поля пользователя#

Для пользователя синхронизируются следующие поля:

Системное имя— атрибутsAMAccountName, если он пустой, используетсяuid;Пароль— при создании пользователя равен системному имени;Группа— определяется через атрибутmemberOf;Подразделение Active Directory— атрибутdepartment;Наименование Active Directory— атрибутtitle;Описание Active Directory— атрибутdescription.

Синхронизируемые поля физического лица#

Для физического лица синхронизируются следующие поля:

Фамилия— первое слово из атрибутаdisplayName, если в нем три слова; в остальных случаях — атрибутsn;Имя— второе слово из атрибутаdisplayName, если в нем три слова; первое слово из атрибутаgivenName, если в нем два слова; в остальных случаях — атрибутgivenNameцеликом;Отчество— третье слово из атрибутаdisplayName, если в нем три слова; второе слово из атрибутаgivenName, если в нем два слова;email— атрибутmail.

Синхронизируемые поля групп#

Для доменных групп синхронизируются следующие поля:

Наименование— атрибутname, если он не указан, используется полное имя группы, напримерCN=Domain users,CN=Users;Системное имя— полное имя группы.

Настройки LDAP-синхронизации#

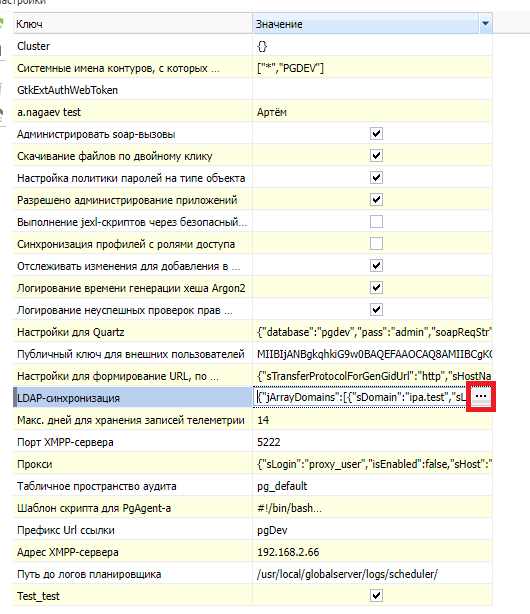

Для настройки синхронизации пользователей откройте приложение Настройка системы и перейдите в раздел Настройки и сервисы > Настройки модулей системы > Общие настройки модулей > Btk > LDAP-синхронизация.

После открытия раздела отобразится окно настроек LDAP-синхронизации.

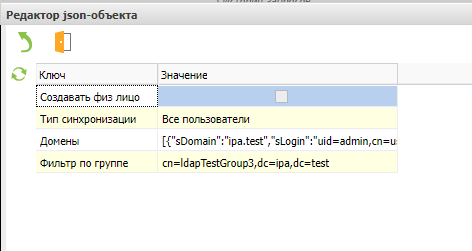

В таблице ниже приведены основные параметры настройки LDAP-синхронизации.

Наименование |

Описание |

|---|---|

Создавать физ лицо |

Если настройка выключена, для пользователей, появившихся в результате синхронизации, система ищет соответствующее физическое лицо ( |

Тип синхронизации |

Пользователи группы — загружает из указанных доменов заданную группу, ее подгруппы и входящих в них пользователей с сохранением доменной структуры. Для этого режима нужно заполнить настройку Фильтр по группе. |

Фильтр по группе |

Полное название группы, члены которой должны быть синхронизированы. Значение задается в формате |

Домены |

Список доменов, в которых система выполняет поиск пользователей и доменных групп |

Пример настройки LDAP-синхронизации

{"jArrayDomains":[{"sDomain":"local.local","sLogin":"admin@local.local","sUrl":"ldap://<IP_ADDRESS>:<PORT>","sPass":"EncryptedStorage:<PASS>"}],"sGroupFilter":null,"idSyncType":2}

Пример настройки Quartz

{"database":"<DATABASE>","pass":"<PASSWORD>","soapReqStr":"/app/sys/soap/sys-service-1.0.0","publicKey":"<PUB_KEY>","login":"<LOGIN>","soapPort":80,"restAcquireJobReqStr":"/app/sys/rest/ss/pkg/Btk_QuartzRestPkg/getactivejobs","soapHost":"pg.local"}

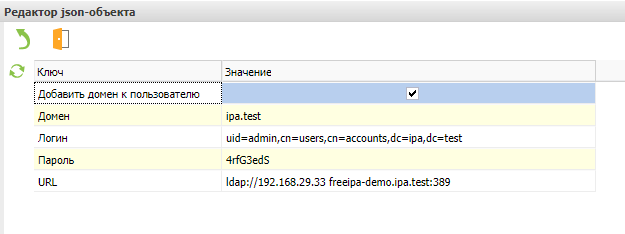

Параметр Домены содержит список настроек доменов. Ниже приведены параметры отдельной доменной настройки.

Окно настройки домена показано на скриншоте ниже.

Настройки домена определяют параметры подключения к LDAP-серверу и правила формирования системного имени пользователя.

Наименование |

Описание |

|---|---|

Добавить домен к пользователю |

Если настройка включена, система добавляет домен к системному имени пользователя в формате |

Домен |

Домен, в котором система выполняет поиск пользователей |

Логин |

Учетная запись, от имени которой система подключается к домену |

Пароль |

Пароль учетной записи, используемой для подключения к домену |

URL |

Адрес LDAP-сервера, который система использует для подключения к домену |

Пример настройки доменов

[{"sDomain":"local.local","sLogin":"admin@local.local","sUrl":"ldap://<IP_ADDRESS>:<PORT>","sPass":"EncryptedStorage:<PASS>"}]

Настройка прав для синхронизируемых пользователей#

Назначение прав по доменным группам настраивается через класс Bs_OFStructureUserGroupLink (Соответствие групп пользователей и ОФС).

Общий принцип настройки следующий:

В классе

Bs_OFStructureUserGroupLinkвручную задаются пары вида доменная группа — объект ОФС.Для объекта ОФС, указанного в такой связке, в карточке настраиваются профили, которые будут назначаться пользователю.

Если для группы пользователя настроена связь с ОФС, для сотрудника создается запись в Bs_OFSEmployee. Если у связанной ОФС настроены профили доступа, они применяются и к пользователю.

Как запустить синхронизацию#

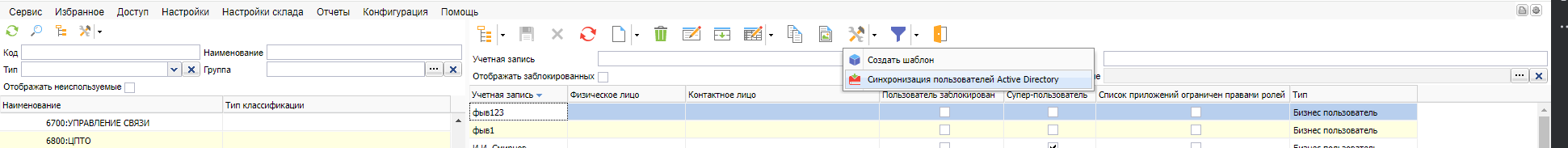

После заполнения параметров LDAP-синхронизации, настройки доменов и правил назначения прав можно запустить синхронизацию в приложении Администратор.

Откройте раздел

Доступ > Пользователи.В списке пользователей раскройте выпадающий список у операции с молоточком.

Выберите операцию Синхронизация пользователей Active Directory.

После этого откроется окно синхронизации.

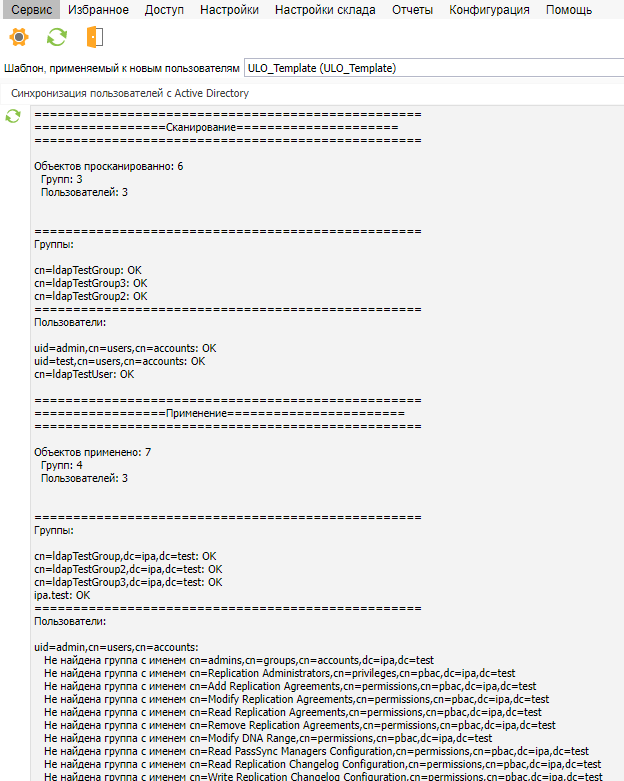

В открывшемся окне можно выбрать шаблон, который будет применяться к новым пользователям. Для запуска синхронизации нажмите операцию с шестеренкой.

Шаблон для новых пользователей#

Шаблон позволяет автоматически назначить новым пользователям настройки доступа при синхронизации.

В качестве шаблона используется пользователь, для которого установлен признак Является шаблоном. Такие пользователи отображаются в списке выбора в поле Шаблон, применяемый к новым пользователям.

Общий порядок работы с шаблоном:

Создайте пользователя, который будет использоваться как шаблон.

Установите для него признак Является шаблоном.

Назначьте этому пользователю необходимые профили и другие настройки доступа.

При запуске синхронизации выберите этот шаблон в поле Шаблон, применяемый к новым пользователям.

При создании нового пользователя система применяет к нему все настройки шаблона. После этого часть значений заполняется данными из LDAP и перезаписывает соответствующие поля шаблона. К таким значениям относятся пароль, имя пользователя, AdDepartment, AdTitle и AdDescription. Остальные настройки сохраняются из шаблона.

Использование шаблона позволяет не назначать права каждому новому пользователю вручную. Шаблон можно использовать как один из способов автоматической настройки новых пользователей при загрузке из LDAP.

Результат синхронизации#

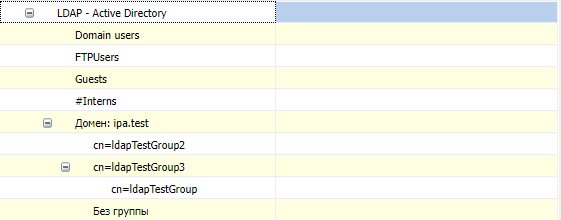

После завершения синхронизации система выводит отчет о выполнении операции. После синхронизации пользователи и доменные группы отображаются в папках соответствующих доменов.

Пользователи создаются только в том случае, если они не заблокированы в домене. Если пользователь заблокирован и уже зарегистрирован в системе, ему устанавливается признак Заблокирован.

При повторной синхронизации система обновляет ранее загруженных пользователей. Если в домене найдены пользователи, которые еще не были загружены в систему, они создаются при синхронизации при включенной настройке Создавать физ лицо. Данные, полученные из LDAP, при повторной синхронизации обновляются. Признак блокировки также синхронизируется: если пользователь заблокирован в директории, его учетная запись блокируется и в системе.

Структура загруженных данных выглядит следующим образом:

Все пользователи

LDAP - Active Directory

Домен: название первого домена

Домен: название второго домена

…

Домен: название последнего домена

Пример итогового результата показан на скриншоте ниже.

Особенности работы#

При использовании LDAP-синхронизации учитывайте следующее:

в систему загружаются пользователи и доменные группы;

из LDAP загружаются и обновляются ФИО, логин, пароль, email, флаг заблокированности, доменные группы, департамент, должность и описание;

Bs_PersonиBs_Employсоздаются только при отсутствии;права и профили могут назначаться как через шаблон нового пользователя, так и через настроенные соответствия доменных групп;

если пользователь входит во вложенную доменную подгруппу, права могут назначаться и по вышестоящим группам, для которых настроены соответствия.